Varnost brezžičnega omrežja naj se ne zanaša le na geslo. Pripravili smo par nasvetov, ki vam bodo omogočili mirnejši spanec …

Brezžično omrežje je zelo priljubljena vstopna točka hekerjev in drugih napadalcev, saj jim omogoča, da pridobijo dostop do omrežja in podatkov ne da bi prestopili prag zgradbe ali

našega doma. Zato se spodobi, da ga ustrezno zavarujemo in jim delo kar se da otežimo. Varnost brezžičnega omrežja ni odvisna le od kakovosti postavljenega gesla, varnostni strokovnjaki priporočajo tudi naslednje ukrepe:

Ime omrežja (SSID) je pomembno

Med nastavitvami brezžičnega omrežja navadno vedno najprej izberemo ime svojega omrežja. Čeprav se zdi, da ime nima neposredne povezave z varnostjo, to ne drži. Ime omrežja naj bo tako, da ne razkriva, kje se le-to nahaja, morebiti je celo bolje, da se predstavlja kot manj zanimiva tarča. Primer: omrežje »Pisarna« bo za potencialnega napadalca bistveno bolj zanimivo od omrežja, poimenovanega »Dedekinbabica«. Varnostni strokovnjaki svetujejo, da splošnih imen, kot npr. »wireless« in tovarniških nastavitev ne uporabljamo, saj s tem napadalcem olajšamo delo – sploh če poznajo ranljivosti posameznih omrežnih naprav.

Enkripcija omrežja: izberite najzahtevnejšo možnost

Brezžična omrežja poznajo vrsto različnih varnostnih mehanizmov. Eden najbolj učinkovitih je enkripcija. Izberete lahko le enega izmed možnih načinov enkripcije (beri: šifriranja) povezave, zato izberite najzahtevnejšega med njimi – WPA2 z avtentikacijo 802.1X.

Vsak uporabnik naj ima svoje geslo</br/>

V nastavitvah šifriranja povezave obstajata tipično dve možnosti – poslovna in domača. Poslovna rešitev v večini nastavitev usmerjevalnikov in dostopnih točk sliši na ime »Enterprise mode« (ali Enterprise WPA2, tudi WPA2-EAP), od domače »Personal mode« pa se loči po tem, da omogoča avtentikacijo vsakega uporabnika posebej – vsak uporabnik brezžičnega omrežja ima torej svoje uporabniško ime in geslo. To ni uporabno le v poslovnih okoljih, kjer skrbnik omrežja ob ukradeni napravi ali če zaposleni zapusti podjetje, preprosto ukine njegovo uporabniško ime, temveč tudi pomeni, da lahko napadalec, ki se je uspel polastiti enkripcijskega ključa, še vedno lahko pregleduje le promet zlorabljenega uporabnika, ne pa tudi drugih. V poslovnih okoljih z več uporabniki skrbniki omrežja pogosto postavijo namenski avtentikacijski strežnik RADIUS in ga povežejo z aktivnim imenikom (AD) uporabnikov.

Če oprema omogoča, omogočite tudi nastavitev Unicast in Group Ciphers na AES (ali AES CCM) ter onemogočite TKIP-kriptiranje. AES predstavlja novejši in manj ranljiv način šifriranja povezave. Dodatna prednost je v tem, da se kodiranje in dekodiranje AES-protokola v dražji omrežni opremi izvaja s strojnimi pospeševalniki in je zato delovanje omrežja WiFi hitrejše

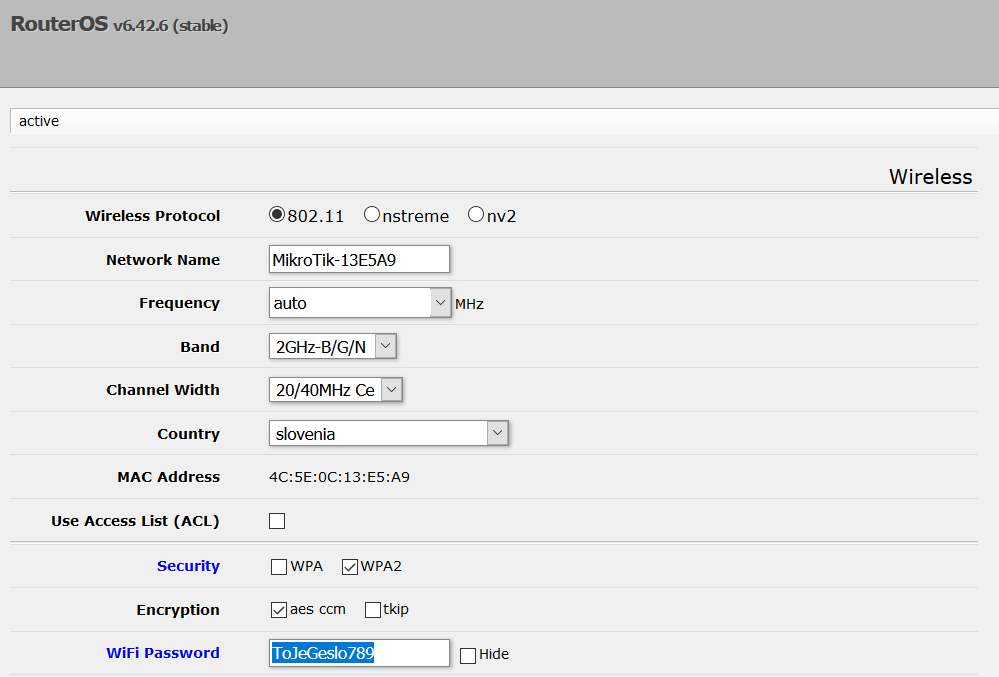

Kaj pa če imam Mikrotik usmerjevalnik ali AP?

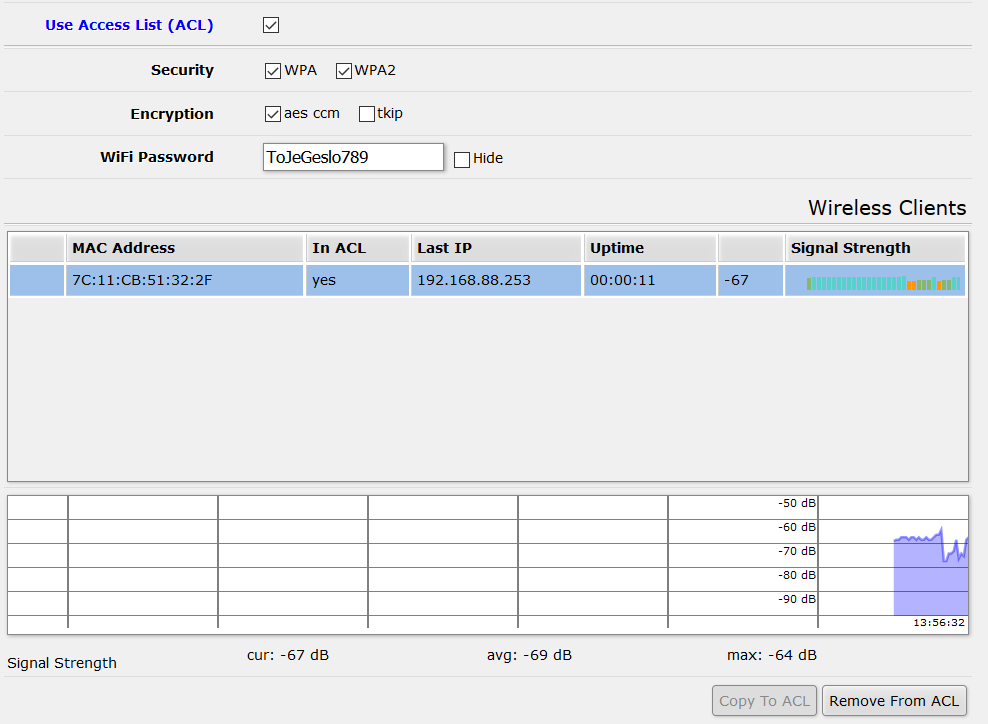

Doma seveda ne bomo vzpostavljali Radius strežnikov ali AD-infrastrukture, lahko pa z opremo različnih proizvajalcev dosežemo podobne rezultate. Če imate usmerjevalnik podjetja Mikrotik, lahko vsaki napravi – glede na njen edinstven MAC-naslov brežžične kartice – dodelite lastno geslo (ob šifriranju WPA2). Slednje ni uporabno zgolj za preprečevanje vdorov, ampak tudi npr. omejevanje uporabe računalnikov s strani otrok ali gostov. Gesla lahko namreč veljajo le v določenih časovnih obdobjih dneva

Namig: omenjeno storitev najdete v meniju Wireless, zavihek Access List. Vnesee MAC-naslov naprave, ki se povezuje, ter unikatno geslo za to napravo, po želji pa lahko določite tudi termine, v katerih je povezovanje mogoče. Seveda otrokom ali gostom potem ne smete izdati privzetega gesla tega omrežja, ampak le tistega, ki ste jim ga nastavili.

Če poznate vse naprave, ki jim dovolite povezavo v brezžično omrežje, bo varovanje le-tega bistveno enostavnejše – s seznamom »pooblaščenih« naprav.

Uporabite močno geslo

Strokovnjaki priporočajo uporabo dolgih alfanumeričnih gesel (beri: gesel, sestavljenih iz črk in številk), a te si ljudje težko zapomnimo. Ali pa tudi ne. Čeprav varnostni strokovnjaki odsvetujejo uporabo posameznih besed, ki se nahajajo v slovarju, saj to olajša delo napadalcem, pa kombiniranje več besed in številk ter drugih znakov pomaga ustvariti bistveno močnejše geslo, ki si ga še vedno lahko zapomnimo. Močna gesla so: krokodil?=55banan, čevap18!burek, N3p0v3MG3$L4 in podobna

Za še naprednejšo varnost uporabljajte certifikate

Čeprav je način Enterprise WPA2 med najvarnejšimi, še vedno premore nekatere ranljivosti, npr. lahko je tarča t. i. man-in-the-middle napada, kjer se napadalec predstavi kot naše omrežje in skuša ukrasti podatke za prijavo. Z uporabo funkcije verifikacije certifikatov (avtentikacija 802.1X) pa bo uporabnikova naprava (če to seveda podpira) najprej preverila, ali komunicira s pravim strežnikom (RADIUS) in šele nato poslala ustrezne podatke za prijavo v brezžično omrežje.

Ne pozabite na fizično varovanje opreme

Brezžična varnost nima opraviti le s sodobnimi tehnologijami in protokoli. Tudi najboljša enkripcija in močno geslo nam bosta bore malo pomagala, če se bo napadalec fizično prebil do našega brezžičnega usmerjevalnika ali dostopne točke ter ga/jo ponastavil na tovarniške nastavitve. Zato imejte vedno v mislih tudi fizično varnost, obravnavajte jo kot eno mogočih ranljivosti. Terminalsko opremo zato namestite izven dosega povprečnih uporabnikov in če se da, omejite fizični dostop do gumbov in vmesnikov naprave